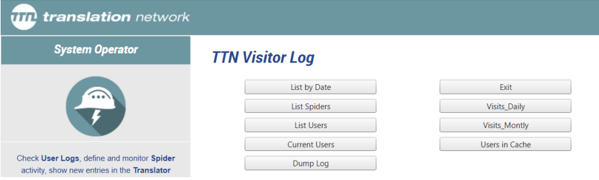

Was wird protokolliert

TTN TMS zeichnet alle Serverzugriffsdetails mit Hilfe der integrierten Windows Server- und IIS-Protokollierung auf. Jede Anfrage an das System wird mit ihrem Zeitstempel, der IP-Adresse des Absenders und der Benutzerkennung protokolliert. Die Protokolle erfassen auch die spezifische Ressource oder URL, auf die zugegriffen wurde, einschliesslich der Abfrageparameter, um den Kontext für jede Aktion zu liefern. Diese umfassenden Webserver-Protokolle werden für Audit- und Sicherheitsüberprüfungen aufbewahrt, um sicherzustellen, dass jeder Zugriff auf das System bei Bedarf zu einem bestimmten Benutzer und Standort zurückverfolgt werden kann. Erfolglose Zugriffsversuche (z. B. fehlgeschlagene Anmeldungen) werden ebenfalls für weitere Untersuchungen protokolliert.

Abbildung 1: TTN-Protokollierungssystem

Welche Firewall- und Geobeschränkungsmassnahmen gibt es?

TTN setzt ein fortschrittliches Firewall-System zum Schutz des TMS ein. Der gesamte ein- und ausgehende Netzwerkverkehr durchläuft strenge Firewall-Regeln, und die Firewall protokolliert Verbindungsversuche und Verkehrsdetails zur Sicherheitsüberwachung. Geobeschränkende Massnahmen werden eingesetzt, um den Zugang aus bestimmten Regionen oder Ländern zu blockieren oder zu begrenzen. So kann das System beispielsweise so konfiguriert werden, dass Verbindungen aus bestimmten Ländern oder Staaten, die als besonders risikoreich oder für das Unternehmen nicht relevant gelten, abgelehnt werden. Jeder Verbindungsversuch, der von diesen Geofiltern blockiert wird, wird in den Firewall-Protokollen aufgezeichnet. Diese Massnahmen verringern die Anfälligkeit für bösartigen Datenverkehr, indem sie die IP-Geolokalisierung analysieren und nur den Zugriff aus zulässigen Regionen zulassen. Alle Firewall- und Blockierungsereignisse werden protokolliert und können von den Administratoren überprüft werden, um ungewöhnliche Muster oder wiederholte unbefugte Zugriffsversuche zu erkennen.

Wie erkennt TTN VPN- oder Proxy-Verbindungen?

Die Plattform umfasst Massnahmen zur VPN- und Proxy-Erkennung, um die Sicherheit zu erhöhen. TTN TMS nutzt IP-Intelligence-Datenbanken wie IP2Location, um festzustellen, ob die IP-Adresse eines Benutzers von einem bekannten VPN-Dienst, Proxy, Tor-Exit-Knoten oder einer anderen anonymisierten Quelle stammt. Wenn eine Verbindung als potenzieller VPN/Proxy identifiziert wird, kann das System sie entsprechend der Sicherheitsrichtlinien kennzeichnen oder blockieren. Dadurch wird verhindert, dass Nutzer geografische Beschränkungen umgehen oder ihren wahren Standort verbergen können. Alle derartigen Ereignisse werden mit Details über den erkannten Proxy/VPN protokolliert. Anhand dieser Protokolle kann das Team überprüfen und sicherstellen, dass nur legitime, nachvollziehbare Benutzerverbindungen mit dem System interagieren.

Abbildung 2: TTN-TSM-Protokollierung zur Website-Überwachung

Werden die E-Mail- und DNS-Server auf Sicherheit überwacht?

Ja. Die E-Mail- und DNS-Infrastruktur von TTN wird durch automatisierte Protokollierung und Warnmeldungen kontinuierlich überwacht. Die E-Mail-Server erfassen automatisch alle ein- und ausgehenden Nachrichten, einschliesslich relevanter Metadaten wie Absender, Empfänger, Zeitstempel und IP-Adresse. Ungewöhnliche Ereignisse – etwa ein ungewöhnlich hohes Volumen ausgehender E-Mails oder wiederholte fehlgeschlagene Zustellungsversuche – lösen automatische Warnmeldungen an das IT-Team aus. Dies hilft bei der frühzeitigen Erkennung von Spam, Spoofing oder jeglichem Missbrauch des E-Mail-Systems. Ebenso sind die DNS-Server so konfiguriert, dass sie Abfragen und Änderungen an DNS-Einträgen protokollieren. Jede unerwartete oder unbefugte DNS-Änderung (z. B. der Versuch, eine Domäne umzuleiten) löst einen sofortigen Alarm aus. Diese Kontrollen gewährleisten die Integrität der TTN-Kommunikationskanäle: Bei unregelmässigen Aktivitäten in den Mail- oder DNS-Systemen werden die Administratoren in Echtzeit benachrichtigt, so dass sie sofort eingreifen können.

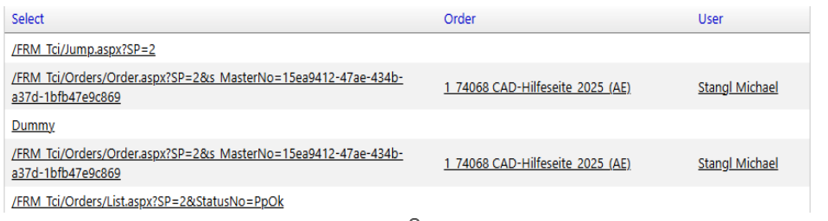

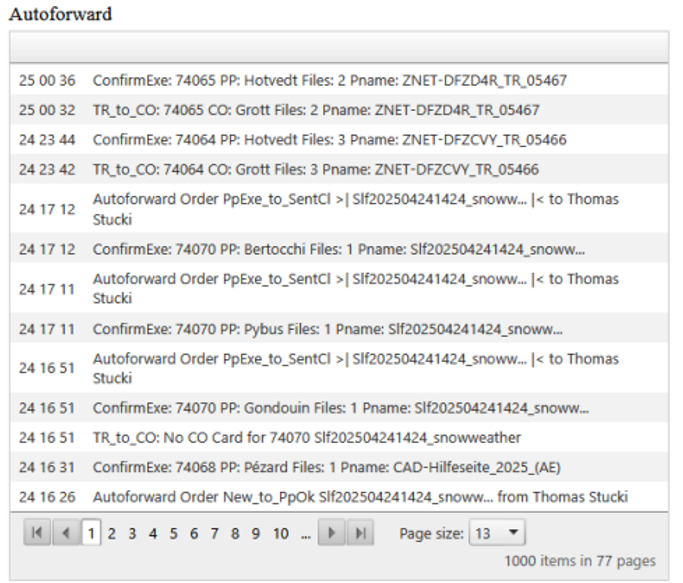

Welche internen Protokollierungsfunktionen bietet TTN TMS?

TTN TMS führt detaillierte interne Protokolle für alle wichtigen Benutzer- und Systemaktivitäten, was eine vollständige Rückverfolgbarkeit über die gesamte Plattform ermöglicht. Jede Aktion des Benutzers – z. B. das Anmelden, das Herunterladen einer Übersetzungsdatei, das Aktualisieren eines Projekts oder das Ändern einer Einstellung – wird mit einem Zeitstempel und der Identität des Benutzers aufgezeichnet. Das System erstellt einen Prüfpfad für jedes Projekt und jede Transaktion, so dass jeder Schritt verfolgt und überprüft werden kann. Dazu gehört auch die Protokollierung von Aktionen durch automatisierte Teilsysteme. Interne „Roboter“-Prozesse (wie der Emailroboter oder automatisierte Workflow-Agenten) haben beispielsweise ihre eigenen Protokolle über die von ihnen durchgeführten Aufgaben. Alle diese Protokolle werden zentralisiert oder über eindeutige Identifikatoren (z. B. Auftrags- oder Transaktions-IDs) verknüpft, was einen Querverweis auf Ereignisse in verschiedenen Modulen ermöglicht. Dieser umfassende Protokollierungsansatz bedeutet, dass Administratoren eine Abfolge von Ereignissen von Anfang bis Ende nachvollziehen können, selbst wenn sie sich über mehrere Subsysteme erstreckt. Es verbessert die Nachvollziehbarkeit und hilft bei der Fehlersuche, da es eine klare Aufzeichnung jedes Vorgangs gibt und wer oder was ihn ausgelöst hat.

Abbildung 3: URL mit Argumenten, Auftragsnummer und Auftragsname sowie Benutzer

Können die Administratoren das System in Echtzeit überwachen?

Die Administratoren haben Zugang zu Echtzeit-Überwachungstools für TTN TMS und können das System aus der Ferne überwachen, auch von mobilen Geräten aus. Die Plattform bietet Live-Dashboards und Statusansichten, die wichtige Metriken und Sicherheitsereignisse anzeigen. Darüber hinaus verfügt TTN TMS über ein proaktives Warnsystem: Wenn bestimmte Bedingungen oder Anomalien auftreten (z. B. ein Serverfehler, eine Sicherheitsmeldung oder eine verpasste Frist), sendet das System automatisch Benachrichtigungen. Diese Warnungen können per E-Mail oder per SMS übermittelt werden, so dass Bereitschaftsadministratoren sofort benachrichtigt werden können. Die webbasierte Verwaltungsoberfläche ist mobilfreundlich, so dass sich autorisierte Mitarbeiter sicher von einem Tablet oder Smartphone aus anmelden können, um den Systemstatus zu überprüfen, Protokolle einzusehen und auf Probleme in Echtzeit zu reagieren. Dadurch wird sichergestellt, dass kritische Ereignisse nicht verpasst werden und das Support-Team von überall aus schnell reagieren kann.

Abbildung 4: Überwachung der automatischen Weiterleitungsaktivität

Wie werden Versuche, das Passwort zurückzusetzen, protokolliert?

TTN TMS behandelt Passwort-Rücksetzungsversuche mit einem hohen Mass an Sorgfalt, um unbefugten Zugriff zu verhindern. Jede Anfrage zum Zurücksetzen eines Kennworts wird mit Details wie dem betreffenden Benutzerkonto, dem Zeitpunkt der Anfrage und der Quell-IP-Adresse protokolliert. Das System setzt das Kennwort erst zurück, nachdem es die Anfrage verifiziert hat (in der Regel durch Senden eines sicheren Rücksetzungslinks an die registrierte E-Mail-Adresse des Benutzers). Wenn es mehrere oder schnell aufeinanderfolgende Rücksetzungsanfragen für dasselbe Konto gibt oder irgendein Muster, das ungewöhnlich erscheint, markiert das System es zur manuellen Überprüfung durch einen Administrator. In solchen Fällen wird das TTN-Personal die Identität des Nutzers manuell überprüfen (z. B. indem es den Nutzer über einen bekannten Kommunikationskanal kontaktiert), bevor es die Rücksetzung des Passworts zulässt. Dieser manuelle Überprüfungsschritt in Verbindung mit ausführlichen Protokollaufzeichnungen stellt sicher, dass das Zurücksetzen von Passwörtern rechtmässig ist. Durch diese Protokolle und Kontrollen verhindert TTN TMS, dass böswillige Akteure die Funktion zum Zurücksetzen des Passworts nutzen, um sich unbefugten Zugang zu verschaffen, und sorgt so für Kontosicherheit.

Abbildung 5: Überwachung von Anfragen zum Zurücksetzen von Passwörtern